WordPressのログイン画面は、不正アクセスや総当たり攻撃の標的になりやすく、初期設定のままではリスクを高めてしまうことがあります。

しかし、「何から対策すればいいのかわからない」と悩む方も多いのではないでしょうか。

そこでこの記事を読むことで、WordPressログインのセキュリティ対策を理解し、具体的な方法や想定されるリスク、押さえておきたい重要なポイントについてもインプットができるようになります。今すぐ実践すべき対策がわかるようになりますので、ぜひ最後までご覧ください。

【この記事の著者】

GMOプライム・ストラテジー株式会社 マーケティング室 室長

穂苅 智哉

主な著書:WordPressの教科書5.x対応版、WordPressの教科書6.x対応版, Webガバナンスガイドライン

WordPressの脆弱性情報を毎週配信する、

「Security Advisory for WordPress」の配信登録はこちらから!

なぜWordPressのログイン画面は狙われるのか? 不正アクセスの実態

皆さんも使っているWordPress。ログイン画面が狙われやすいのには、きちんと理由があるのです。「単に有名だから危ない」という話では、実はありません。

それは、WordPressがとても利用者が多く、ログイン画面の場所もある程度わかりやすい作りになっているため、攻撃する側にとって「試しやすい仕組み」になっているのです。

まずは、なぜWordPressのログイン画面が標的になりやすいのかを見ていきましょう。

世界で最も使われているCMSだから攻撃の標的になりやすい

WordPressは、世界中で使われているCMSです。

利用者が多いということは、それだけ攻撃する側にとっても効率がいいということです。わざわざ特定のサイトだけを狙うのではなく、自動化されたプログラムで多数のWordPressサイトにまとめてアクセスし、ログインを試みるケースは珍しくありません。

大手企業の目立つサイトだけが危ないのではなく、小規模サイトでも当たり前に狙われるのが実態です。

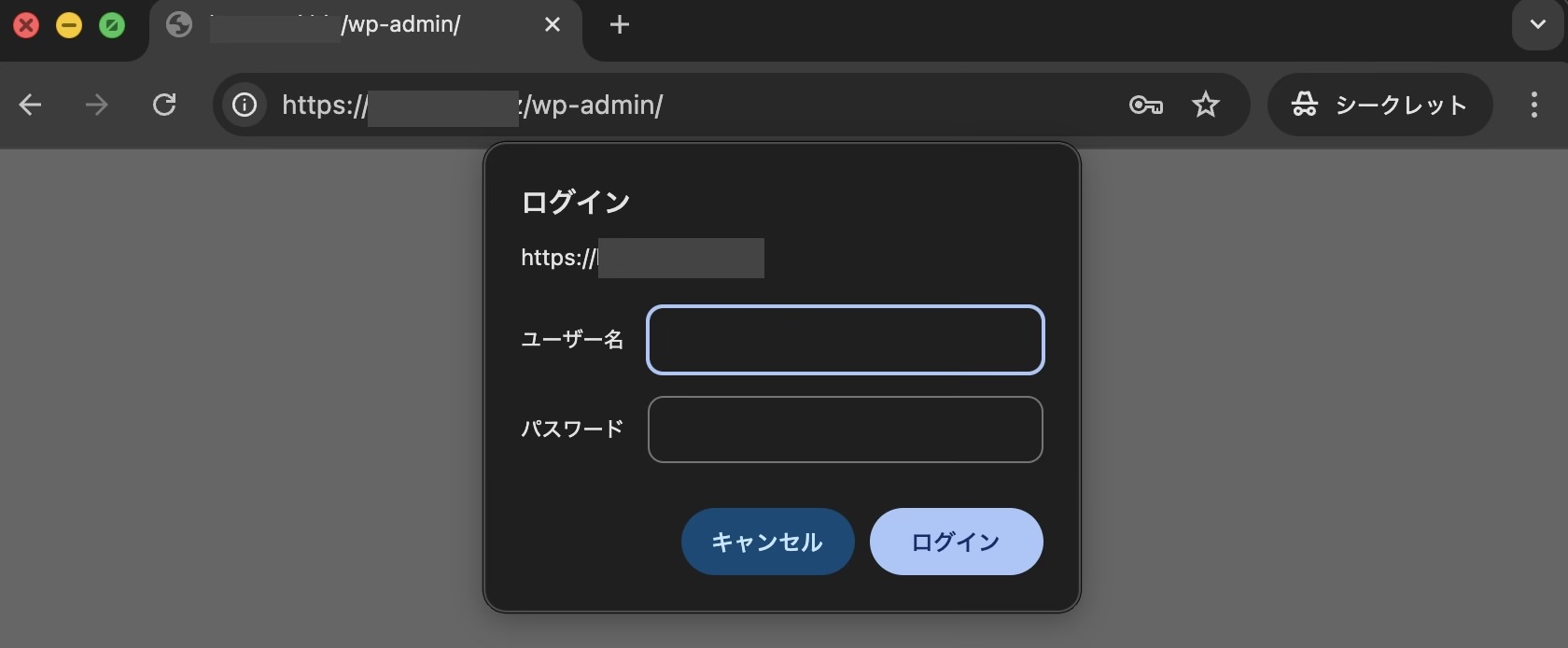

ログインページのURLが世界中に知れ渡っている(/wp-login.php問題)

WordPressは初期状態のままだと、ログイン画面のURLが「/wp-login.php」や「/wp-admin」になっています。

例えば、https://www.example.co.jp というサイトがあったとすると、https://www.example.co.jp/wp-admin や https://www.example.co.jp/wp-login.php としてアクセスするとユーザー名とパスワードを入力する画面まで到達できます。

これはWordPressを触ったことがある人なら多くが知っていることで、攻撃者にとっても同じです。つまり、入口の場所が最初から知られている状態です。

だからこそ、URL変更やログイン制限のような基本対策をしていないサイトは、どうしても攻撃の対象になりやすくなります。

理解を深めるためとして、様々なサイトに /wp-admin や /wp-login.php を入れてアクセスしてみるとよくわかります。大手企業のWordPressサイトはしっかりと保護がされていることが多いですが、そうでないサイトも多くあります。

不正ログインが成功すると起こる3つの深刻な被害

不正ログインが通ってしまうと、被害は想像以上に大きくなります。

WordPressの管理画面に入られてしまいますので、例えば、サイトの内容を書き換えられたり、悪質な広告や不正なリンクを埋め込まれたりすることがあります。

さらに、管理者権限を乗っ取られれば、ユーザー情報の閲覧や追加の不正操作まで可能になります。見た目の被害だけでなく、サイトの信用そのものを損なうおそれがあるので、ログイン画面の防御は後回しにできません。

【必須3選】今すぐやるべきWordPressログインのセキュリティ対策

WordPressのログイン対策は、あれこれ手を広げる前に「まず絶対にやるべきこと」から押さえるのが大切です。

特に、

- ログインURLの変更

- 試行回数の制限

- 二段階認証

の3つは、比較的導入しやすいのに効果が高く、最優先で取り組みたい基本対策といえます。

対策①:ログインURLを変更して攻撃ボットに見つかりにくくする

WordPressは初期状態だと、ログイン画面のURLが「/wp-login.php」や「/wp-admin」のままになっていることは先程書きました。これは便利な反面、攻撃する側からすると入口が最初から分かっている状態です。実際、不正アクセスを狙うボットは、この既定のURLに自動でアクセスしてログインを試みます。

そこで対策となるのが、ログインURLの変更です。

たとえば「/member-xxx-login」など、自分だけが分かるURLに変えるだけでも、機械的な攻撃を受けにくくなります。

もちろん、URLを変えただけで完全に安全になるわけではありません。ただ、攻撃の入口を見つけにくくするという意味では、手堅い対策です。まずはこの「見つかりやすさ」を減らすところから始めるのがおすすめです。

対策②:ログイン試行回数を制限してブルートフォース攻撃を防ぐ

不正ログインでよく使われるのが、IDとパスワードを何度も試す「ブルートフォース攻撃」です。特定のルールでどんどん試すのは、機械が得意なことですよね。

単純な方法に見えますが、弱いパスワードを使っていたり、試行回数に制限がなかったりすると、意外と突破されてしまいます。

例えば、本当に良くないのが以下のようなケースです。

- ユーザーID

- admin

- 自分の名前

- 会社名

- パスワード

- password

- 会社名

- abcd12345

共通項は、「推測されやすい」ことです。

特に、ボットによる自動攻撃は人手ではなく機械的に繰り返されるため、放っておくと短時間で大量のログイン試行が発生します。

そこで設定しておきたいのが、ログイン試行回数の制限です。

たとえば、数回連続で失敗したIPアドレスを一定時間ブロックするようにしておけば、総当たりの成功率を大きく下げられます。これは派手な対策ではありませんが、実際にはかなり効果的です。パスワードが少し弱かったとしても、防御の壁を一枚増やせるイメージです。

セキュリティプラグインでも比較的簡単に設定できるので、URL変更とあわせて早めに導入しておきたい対策です。

対策③:二段階認証(2FA)でパスワード漏えい後の侵入も防ぐ

ログインURLを変えて、試行回数を制限しても、IDやパスワードそのものが漏れてしまえば危険は残ります。そこで重要になるのが、二段階認証(2FA)です。これは、パスワードの入力に加えて、スマートフォンの認証アプリなどで発行される確認コードを使って本人確認を行う仕組みです。すでに様々なSaaSアプリケーションで利用がされているため、馴染みがある方も多いかもしれません、

二段階認証の強みは、仮にパスワードが知られてしまっても、それだけではログインできない点にあります。つまり、万が一の漏えいを前提にした「次の防御線」として機能してくれるわけです。少し手間が増えるように感じるかもしれませんが、管理者アカウントだけでも設定しておく価値は十分あります。WordPressのログイン対策を本気で考えるなら、二段階認証は必須に近い対策と考えておいたほうがよいでしょう。

WordPressの脆弱性情報を毎週配信する、

「Security Advisory for WordPress」の配信登録はこちらから!

【推奨7選】WordPress管理画面のログインセキュリティをさらに強固にする対策

必須の3つを押さえたうえで、さらに安全性を高めたいなら、ここから紹介する対策も取り入れていきたいところです。どれも派手ではありませんが、積み重ねることで管理画面の守りはかなり強くなります。できるものから順番に進めていきましょう。

対策④:ユーザー名を隠して攻撃者に情報を渡さない

WordPressのログイン対策では、パスワードばかりに目が向きがちですが、ユーザー名の扱いも意外と重要です。というのも、ログインに必要な情報が「ユーザー名」と「パスワード」の2つあるなら、片方が知られているだけでも攻撃の難易度は下がるからです。初期設定のままだと、投稿者ページや表示名などからユーザー名が推測できてしまうケースもあります。

例えば、「サイトのURL/?author=1」としてアクセスをすると、対策をしていない場合は、投稿者のユーザー名が見えてしまうことがあります。更に、このユーザー名は未対策ですと、WordPress管理画面のログイン情報としても利用されるためかなり危険です。(興味ある方は、自社のサイトや他のWordPressサイトで試してみてください)

攻撃者からすれば、ユーザー名が分かった時点で、あとはパスワードだけを試せばよくなります。そう考えると、最初からヒントを渡さないに越したことはありません。管理者アカウントに「admin」のような推測しやすい名前を使わないことはもちろん、表示名とログインIDを分ける、投稿者アーカイブからユーザー名が見えないようにするといった対策も有効です。小さな工夫ですが、こういう「情報を出しすぎない設計」がセキュリティの基本になります。

対策⑤:強固なパスワードを設定して総当たり攻撃のリスクを大きく下げる

どれだけ対策をしていても、パスワードそのものが弱ければ意味がありません。

実際、「123456」「password」「会社名+数字」のような単純な文字列は、真っ先に試される候補です。ブルートフォース攻撃や辞書攻撃は、こうしたありがちな組み合わせを機械的に試してくるので、弱いパスワードは思っている以上に危険です。

理想は、【長さが十分にあり、英大文字・英小文字・数字・記号を組み合わせた、推測しにくいパスワード】を設定することです。さらに大事なのは、他サービスとの使い回しを避けることです。どこか別のサービスから認証情報が漏れた場合、同じパスワードを使っているだけでWordPressも巻き込まれてしまいます。覚えやすさよりも、まずは破られにくさを優先したいところです。必要であれば、パスワード管理ツールを使ってでも強固なものにしておく価値があります。

対策⑥:IPアドレスで管理画面へのアクセスを制限する

もし管理画面にアクセスする人や場所がある程度決まっているなら、IPアドレス制限はかなり有効です。たとえば、社内や特定の拠点からしか管理画面に入らないのであれば、その接続元のIPアドレス以外からのアクセスを拒否することで、不正ログインの入り口自体をかなり絞れます。

この方法の良いところは、IDやパスワードを突破される前の段階でアクセスを止められることです。つまり、ログイン画面まで到達させない防御になるわけです。もちろん、固定IPではない環境だと少し運用しづらい面もありますし、外出先からの作業が多い場合は不便に感じるかもしれません。

管理者が限られているサイトでは非常に相性のいい対策です。少人数で運営しているWordPressサイトほど、こうした「入れる人を絞る」考え方は取り入れやすいはずです。

対策⑦:ベーシック認証でログイン画面に二重のカギをかける

ログイン画面そのものに、もう一段階の認証をかける方法として知られているのがベーシック認証です。これは、WordPressのログインフォームが表示される前に、別のIDとパスワードを求める仕組みで、いわば管理画面の手前にもう一枚ドアを付けるようなものです。

少し手間は増えますが、そのぶん防御力は上がります。

攻撃ボットはWordPressのログイン画面に直接アクセスすることを前提に動いていることが多いため、その手前で止められるだけでも効果は大きいです。特に、重要なサイトや、どうしてもログイン画面を堅くしたいケースでは検討する価値があります。ただし、設定方法によっては自分自身が入りづらくなることもあるので、導入前に運用面も確認しておくと安心です。少し古典的な方法ではありますが、今でも十分実用的な対策です。レンタルサーバ等の場合は、利用しているコントロールパネルから設定できることも多いです。

対策⑧:REST APIからのユーザー情報漏えいを防ぐ

WordPressではREST APIという機能を通じて、サイトのさまざまな情報を取得できます。便利な仕組みではあるのですが、設定や環境によっては、ユーザー情報の一部が外部から見えてしまうことがあります。これが直接ログイン突破につながるわけではないにせよ、攻撃者に余計な手がかりを与える可能性はあります。

特に、ユーザー名や投稿者情報が取得できる状態だと、攻撃の精度を上げる材料になりかねません。普段からREST APIを使っていないのであれば、不要な範囲は制限しておくほうが安心です。すべてを一律で止める必要はありませんが、「本当に公開する必要がある情報か」という視点で見直すことは大切です。WordPressのセキュリティでは、目立つ攻撃だけでなく、こうした細かな情報露出を減らしていくことも、地味に効いてきます。

対策⑨:WordPress・プラグイン・テーマを常に最新版に保つ

セキュリティ対策というと設定やプラグインに目が向きますが、実は基本中の基本がアップデートです。WordPress本体はもちろん、テーマやプラグインにも脆弱性が見つかることがあります。そして、その情報は公開されるため、更新されていないサイトは攻撃者にとって分かりやすい標的になります。

「今のところ問題なく動いているから」

と更新を後回しにしたくなる気持ちはわかりますが、放置のリスクは小さくありません。特に、使っていないプラグインやテーマを残したままにしていると、それが入口になることもあります。

- 更新する

- 不要なものは削除する

この2つを習慣にしておくだけでも、サイト全体の安全性はかなり変わってきます。ログイン対策という意味でも、認証回りの脆弱性や既知の攻撃を防ぐ土台になるので、日常運用の一部として取り入れておきたいところです。

対策⑩:定期バックアップで万が一の被害を最小限に抑える

ここまでいろいろな対策を書いてきましたが、どれだけ対策をしていても、リスクを完全にゼロにすることはできません。だからこそ、最後に重要になるのがバックアップです。不正ログインや改ざん、マルウェア感染などの被害を受けたとしても、健全な状態のデータが残っていれば、復旧までの時間と被害をかなり抑えられます。

大切なのは、「バックアップを取っているつもり」で終わらせないことです。

定期的に取得するのはもちろん、どこに保存しているか、ちゃんと復元できるかまで確認しておきたいところです。できれば、自動バックアップの設定に加えて、更新前に手動バックアップを取る運用もあると安心です。セキュリティ対策というと防ぐ話ばかりになりがちですが、実際の運営では「やられた後に戻せるか」も同じくらい重要です。守ることと、立て直せること。この両方がそろって、はじめて安心して運用できます。

WordPressログインセキュリティに使えるおすすめプラグイン4選

WordPressのログイン対策は、自力で細かく設定することもできますが、実際にはプラグインをうまく使ったほうが手早く、管理もしやすくなります。ここでは、初心者でも導入しやすく、ログインまわりのセキュリティ強化に役立つ代表的なプラグインを4つ紹介します。

①SiteGuard WP Plugin|日本語対応で初心者にも使いやすい国産プラグイン

https://ja.wordpress.org/plugins/siteguard/

SiteGuard WP Pluginは、WordPressのログイン対策でまず名前が挙がりやすい定番プラグインです。日本語対応なので設定画面がわかりやすく、英語のプラグインに抵抗がある人でも扱いやすいのが大きな魅力です。ログインURLの変更、画像認証、ログイン失敗時のロック、ログイン通知など、必要な機能が一通りそろっているため、「まず何を入れればいいかわからない」という場合にも向いています。機能が極端に複雑すぎないので、最初の一歩としてかなり使いやすいプラグインです。

②Limit Login Attempts Reloaded|試行回数制限に特化した軽量プラグイン

https://ja.wordpress.org/plugins/limit-login-attempts-reloaded/

Limit Login Attempts Reloadedは、その名のとおりログイン試行回数の制限に特化したプラグインです。機能が絞られているぶん動作が比較的軽く、やりたいことが明確な人にはとても使いやすいタイプといえます。

たとえば、一定回数ログインに失敗したIPアドレスをしばらくブロックするといった設定ができ、ブルートフォース攻撃への対策として役立ちます。多機能な総合系プラグインほどの幅広さはありませんが、「まずは総当たり攻撃だけでも防ぎたい」という場合には十分実用的です。シンプルさを重視する人に合っています。

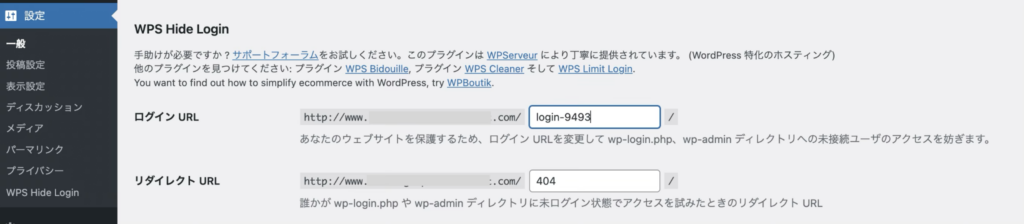

③WPS Hide Login|ログインURL変更に特化したシンプルなプラグイン

https://ja.wordpress.org/plugins/wps-hide-login/

WPS Hide Loginは、WordPressのログインURLを手軽に変更したいときによく使われるプラグインです。余計な機能をたくさん持たず、ログインページのURL変更にほぼ特化しているので、設定も比較的シンプルです。

「/wp-login.php」のままだと攻撃ボットに見つかりやすいため、まずは入口を変えたいという人には使いやすい選択肢でしょう。大がかりな設定をしなくても導入しやすく、他のセキュリティ対策と組み合わせやすいのも利点です。まず最初にログインURLだけでも変えたい、という人にはかなり相性のよいプラグインです。

④Wordfence Security|世界的に利用者の多い総合セキュリティプラグイン

https://ja.wordpress.org/plugins/wordfence/

Wordfence Securityは、世界的にも利用者が多い総合型のセキュリティプラグインです。ログイン保護だけでなく、ファイアウォール、マルウェアスキャン、二段階認証など、かなり幅広い機能を備えています。そのぶん設定項目は多めですが、細かく管理したい人にとっては心強い存在です。ログインまわりの保護をしっかり行いながら、サイト全体の防御も強化したい場合には有力な候補になります。初心者には少し情報量が多く感じることもありますが、機能面の充実度で選ぶなら非常に強いプラグインのひとつです。

WordPressの管理画面ログインURLを変更する具体的な手順

ログインURLの変更は、WordPressの不正アクセス対策として取り入れやすい方法のひとつです。難しそうに見えるかもしれませんが、実際にはプラグインを使えばそこまで複雑ではありません。ここでは、よく使われる2つの方法を順番に見ていきます。

SiteGuard WP Pluginを使った変更手順【設定画像付き】

SiteGuard WP Pluginを使う場合は、まずWordPress管理画面の「プラグイン」からSiteGuard WP Pluginをインストールして有効化します。すると、ログインページ変更機能を利用できるようになり、新しいログインURLを設定できます。元の「/wp-login.php」にアクセスしても、そのままではログイン画面が表示されにくくなるため、攻撃ボットに見つかりにくくなります。

設定後は、表示された新しいログインURLを必ず控えておきましょう。ブックマークしておくと安心です。あわせて、ログインページ変更以外にも、画像認証やログイン失敗時のロック機能などが使えるため、必要に応じて有効化しておくと対策をまとめて強化できます。

WPS Hide Loginを使った変更手順【設定画像付き】

WPS Hide Loginは、ログインURLの変更に特化したシンプルなプラグインです。インストールして有効化したら、管理画面の「設定」からWPS Hide Loginの項目を開き、新しく使いたいログインURLを入力します。たとえば「member-login」や「secure-login」のように、自分が管理しやすい文字列にして保存すれば設定完了です。

設定後は、従来の「/wp-login.php」や「/wp-admin」ではログインしにくくなり、新しく設定したURLからアクセスする形になります。余計な機能が少ないぶん、操作がわかりやすいのがこのプラグインの良さです。すでに別のセキュリティプラグインを使っていて、「URL変更機能だけ追加したい」という場合にも使いやすいでしょう。

ログインURLを変更した後に必ずやること

ログインURLを変更したら、まず新しいURLを安全な場所に保存しておくことが大切です。ブックマークする、社内の管理資料に残す、管理担当者に共有しておく、といった対応をしておかないと、あとで自分たちが困ります。

あわせて確認したいのが、キャッシュや自動ログイン関連の動作です。

設定後に正しくログインできるか、一度ログアウトして試しておくと安心です。URLを変えただけで終わりにせず、「ちゃんと入れるか」まで確認しておくことが大事です。

WordPressログインセキュリティに関するよくある質問(FAQ)

WordPressのログイン対策を進めていると、設定まわりで細かな疑問が出てきます。ここでは、特に相談されやすい内容をまとめました。作業中に不安になりやすいポイントなので、事前に確認しておくと安心です。

たまにあります。まずは慌てず、新しく設定したログインURLが正しいか確認しましょう。ブックマークの更新漏れや入力ミスは意外と多いです。どうしても入れない場合は、FTPやサーバーのファイルマネージャーから該当プラグインを一時停止し、元の状態に戻してから再設定すると対応しやすくなります。

小〜中規模サイトであれば、無料プラグインでも基本的なログイン対策は十分可能です。

ログインURLの変更、試行回数制限、二段階認証などをきちんと設定するだけでも、かなり違います。ただし、より高度な監視やWAF機能、手厚いサポートが必要な場合は、有料版や外部サービスの検討も視野に入ります。

入れれば入れるほど安全になる、というわけではありません。機能が重複すると不具合や動作の重さにつながることがあります。特に、ログイン保護やURL変更のような同じ機能を複数のプラグインで設定すると競合しやすいため、役割を整理して必要なものだけを使うのが基本です。

レンタルサーバー側のWAFや不正アクセス対策は心強いですが、それだけでWordPressのログイン保護が完結するわけではありません。サーバー側の防御と、WordPress側のログインURL変更や二段階認証は役割が違います。どちらか一方ではなく、両方を組み合わせて守るのが現実的です。VPSやクラウドサーバを利用してWordPressを運用している場合は、保守運用が必要になりますので、フルマネージドサービスも有効です。

まとめ:WordPressログインのセキュリティ対策は優先度順に始めよう

WordPressのログイン対策は、難しいことを一気にやる必要はありません。まずは、ログインURLの変更、試行回数の制限、二段階認証といった基本の3つから始めるだけでも、リスクはかなり下げられます。そのうえで、ユーザー名の見直しやIP制限、アップデート、バックアップなどを重ねていけば、管理画面の守りは着実に強くなっていきます。大切なのは、完璧を目指して止まるのではなく、優先度の高い対策から着実に進めることです。できるところから一つずつ実行していきましょう。

KUSANAGIなら高速化とセキュリティ強化をまとめて進められる

もし、「対策の必要性はわかったけれど、自分たちだけで保守運用まで回すのは不安・・・」

という場合は、KUSANAGIマネージドサービスのように、WordPress・ミドルウェア・サーバまで一貫して任せられるフルマネージドサービスの選択肢があります。(KUSANAGIマネージドサービスの資料はこちらから!)

また、自社で構築・運用しながら高速でセキュアな実行環境を整えたいなら、KUSANAGIライセンスの導入も有力です。KUSANAGIは、高速化に加えて、Security EditionではOS・ミドルウェアの自動アップデート、マルウェア検知、IP制限・ベーシック認証設定などにも対応しており、WordPress運用の負担を抑えながら、土台から安全性を高めやすいのが強みです。また、Business Editionでは企業が管理しているWordPressサイトで必要な基本的なセキュリティ対策も可能です。

ご興味あれば、ぜひWebページをご覧ください。

最新コラム、最新ニュース、おすすめセミナー等を毎月配信する公式メルマガ

「月刊KUSANAGI」の配信購読はこちら。

企業でWordPressを利用している方にも、制作されている方にもおすすめ!

WordPressやWebの情報がぎっしり詰まった情報を定期的にお届けします。

GMOプライム・ストラテジー株式会社マーケティング部

マーケティング室 室長 穂苅 智哉 ( @tomoyanhokarin )

2016年からGMOプライム・ストラテジーに入社し、営業・ディレクター・マーケティング・アライアンスを経験。2021年から、外資IT企業にてパートナービジネスを担当する、Partner Development Managerとして、数十のパートナー企業様を担当し、双方のビジネス拡大のために活動。2025年から、再びGMOプライム・ストラテジーにてマーケティング室 室長として社内マーケやパートナープログラムなどを担当。

GMOプライム・ストラテジーでは、Web担当者様、IT担当者様などの

お役立ち資料やYouTube動画を公開しています。ご興味ある方はぜひご覧ください。